เทคโนโลยีสารสนเทศ (Information Technology : IT) เป็นเครื่องมือและมีบทบาทสำคัญต่อการเรียนรู้ และการใช้ชีวิตประจำวัน รวมทั้งสนับสนุนการดำเนินกิจกรรมต่างๆ ให้บรรลุวัตถุประสงค์ และเป้าหมายได้

การใช้งานไอทีโดยเชื่อมต่อกับอินเตอร์เน็ต ช่วยให้ผู้ใช้สามารถติดต่อสื่อสารและเข้าถึงข้อมูลจากแหล่งต่างๆ ได้สะดวกและรวดเร็ว แต่ในทางกลับกัน ถ้าใช้งานไม่ระมัดระวัง อาจจะก่อให้เกิดปัญหาจากการคุกคาม การหลอกลวงผ่านเครือข่ายได้ ดังนั้นการเรียนรู้การใช้งานไอทีอย่างเหมาะสม และปลอดภัยจึงมีความจำเป็นอย่างยิ่ง

วิธีการคุกคาม

ภัยคุกคามทางด้านไอที มีหลากหลายวิธี โดยมีตั้งแต่ใช้ความรู้ขั้นสูงด้านไอที ไปจนถึงวิธีวิธีที่ไม่จำเป็นต้องใช้ความรู้ทางด้านเทคนิคอะไรเลย อาทิ

1. การคุกคามโดยใช้หลักจิตวิทยา เป็นการคุกคามที่ใช้การหลอกลวงเพื่อให้ได้ข้อมูลที่ต้องการ เช่น การสร้างหน้าเว็บไซต์เลียนแบบเว็บไซต์ที่โด่งดัง เพื่อหลอกให้ผู้ใช้เข้าใจผิด แล้วหลงให้รหัสผ่าน การป้องกันคือผู้ใช้ต้องมีความระมัดระวัง ตรวจสอบ URL ให้มั่นใจว่าเป็นเว็บไซต์ที่เชื่อถือได้หรือไม่ก่อนกรอกข้อมูลต่างๆ ลงไป

2. การคุกคามด้วยเนื้อหาที่ไม่เหมาะสม ข้อมูลและเนื้อหาที่มีอยู่ในแหล่งต่างๆ บนอินเตอร์เน็ตมีจำนวนมาก ทำให้ข้อมูลอาจจะไม่ได้รับการตรวจสอบ และในบางแหล่งข้อมูลอาจมีเนื้อหาไม่เหมาะสม เช่น การใช้ความรุนแรง ลามกอนาจาร การพนัน ดังนั้นผู้ใช้จึงควรมีวิจารณญาณ

3. การคุกคามโดยใช้โปรแกรม เป็นการคุกคามโดยการใช้เครื่องมือทางด้านไอที เพื่อก่อปัญหาให้กับผู้ใช้อื่นๆ ซึ่งเครื่องมือดังกล่าวเราเรียกว่า มัลแวร์ (Malicious Software: Malware) ซึ่งมีหลายประเภท ดังนี้

3.1 ไวรัสคอมพิวเตอร์ (Computer Virus) เป็นโปรแกรมที่เขียนด้วยเจตนาร้าย อาจทำให้ผู้ใช้งานเกิดความรำคาญ หรือเกิดความเสียหายต่อระบบของผู้ใช้ ไวรัสคอมพิวเตอร์มักติดมากับไฟล์งานต่างๆ และจะทำงานเมื่อมีการเปิดไฟล์งานนั้นๆ

3.2 เวิร์ม (Worm) มีการเรียกเป็นภาษาไทยว่า “หนอนอินเตอร์เน็ต” เป็นโปรแกรมที่สามารถทำสำเนาตัวเอง (copy) และแพร่กระจายไปยังคอมพิวเตอร์เครื่องอื่นๆ ได้ ทำให้คอมพิวเตอร์และระบบเครือข่ายเสียหาย การป้องกันอย่างหนึ่งสำหรับเวิร์ม คือ การอัปเดตโปรแกรมที่ใช้ทั้งหมดให้ทันสมัยอยู่เสมอ ข้อสังเกตว่าคอมพิวเตอร์ติดเวิร์มหรือไม่คือ คอมพิวเตอร์ทำงานช้าลง , คอมพิวเตอร์ไม่สามารถทำงานได้, ไม่สามารถติดต่อระบบเครือข่ายได้ , ไม่สามารถทำงานในระบบอินเตอร์เน็ตได้ เป็นต้น นอกจากนี้เรายังวิธีการป้องกันเบื้องต้นก็คือ การติดตั้งโปรแกรมตรวจสอบไวรัสแบบ Real time และที่สำคัญ ควรหลีกเลี่ยงการเปิดเมล์ที่เราไม่รู้จัก หรือไม่แน่ใจ

3.3 ม้าโทรจัน (Trojan Horse Virus) คือโปรแกรมคอมพิวเตอร์ที่ถูกบรรจุเข้าไปในคอมพิวเตอร์ เพื่อลอบเก็บข้อมูลของคอมพิวเตอร์เครื่องนั้น เช่น ข้อมูลชื่อผู้ใช้ รหัสผ่าน เลขที่บัญชีธนาคาร หมายเลขบัตรเครดิต และข้อมูลส่วนบุคคลอื่น ๆ โดยส่วนใหญ่แฮกเกอร์จะส่งโปรแกรมเข้าไปในคอมพิวเตอร์เพื่อดักจับข้อมูลดังกล่าว แล้วนำไปใช้ในการเจาะระบบ และเพื่อโจมตีคอมพิวเตอร์, เซิร์ฟเวอร์, หรือระบบเครือข่ายอีกที ซึ่งเป็นที่รู้จักกันในชื่อการโจมตีเพื่อ “ปฏิเสธการให้บริการ” (Denial of Services)

3.4 สปายแวร์ (Spyware) เป็นโปรแกรมเล็ก ๆ ที่ถูกเขียนขึ้นมาสอดส่อง (สปาย) การใช้งานเครื่องคอมพิวเตอร์ของผู้ใช้ อาจจะเพื่อโฆษณาสินค้าต่าง ๆ สปายแวร์บางตัวก็สร้างความรำคาญเพราะจะเปิดหน้าต่างโฆษณาบ่อย ๆ แต่บางตัวร้ายกว่านั้น คือ ทำให้ผู้ใช้ใช้อินเตอร์เน็ตไม่ได้เลย ไม่ว่าจะไปเว็บไซต์ไหน ก็จะโชว์หน้าต่างโฆษณาตลอดเวลา

3.5 โปรแกรมโฆษณา (Advertising Supported Software: Adware) คือโปรแกรมที่สามารถทำงาน แสดง หรือดาวน์โหลดสื่อโฆษณาโดยอัตโนมัติ ไปยังคอมพิวเตอร์ที่ได้รับการติดตั้งโปรแกรมชนิดนี้ไว้

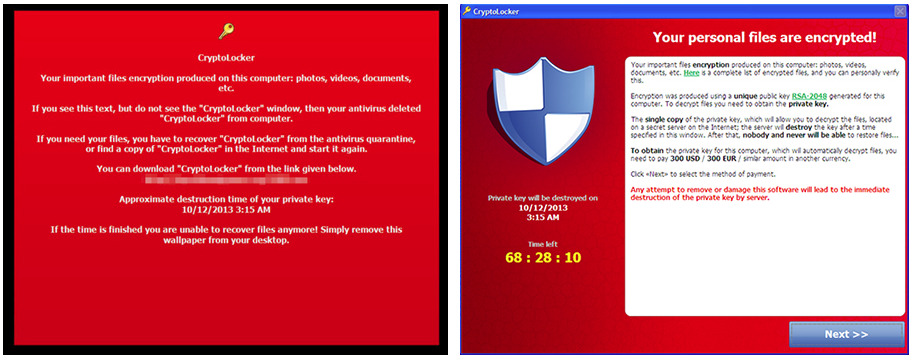

3.6 โปรแกรมเรียกค่าไถ่ (Ransomware) เป็นมัลแวร์ (Malware) ประเภทหนึ่งที่มีลักษณะการทำงานที่แตกต่างกับมัลแวร์ประเภทอื่นๆ คือไม่ได้ถูกออกแบบมาเพื่อขโมยข้อมูลของผู้ใช้ แต่จะทำการเข้ารหัสหรือล็อกไฟล์ไม่ว่าจะเป็นไฟล์เอกสาร รูปภาพ วิดีโอ ผู้ใช้งานจะไม่สามารถเปิดไฟล์ใดๆ ได้เลยหากไฟล์เหล่านั้นถูกเข้ารหัส ซึ่งการถูกเข้ารหัสก็หมายความว่าจะต้องใช้คีย์ในการปลดล็อคเพื่อกู้ข้อมูลคืนมา ผู้ใช้งานจะต้องทำการจ่ายเงินตามข้อความ “เรียกค่าไถ่” ที่ปรากฏ

รูปแบบการป้องกันภัยคุกคาม

วิธีการหนึ่งที่ใช้สำหรับการป้องกันภัยคุกคามด้านไอที คือการตรวจสอบ และยืนยันตัวตนก่อนเริ่มใช้งาน โดยสามารถดำเนินการได้ 3 รูปแบบดังนี้

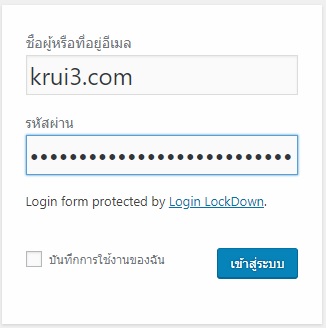

1. ตรวจสอบจากสิ่งที่ผู้ใช้รู้ เช่น ชื่อผู้ใช้และรหัสผ่าน

2. ตรวจสอบจากสิ่งที่ผู้ใช้มี เช่น บัตรสมาร์ทการ์ด

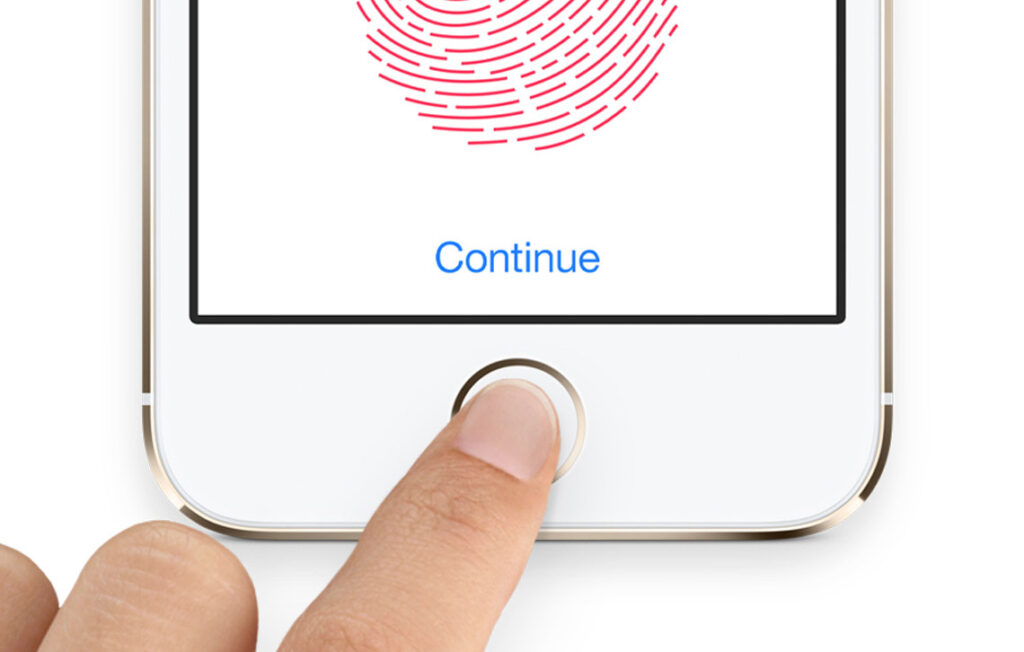

3. ตรวจสอบจากสิ่งที่เป็นส่วนหนึ่งของผู้ใช้ เช่น การสแกนนิ้วมือ ใบหน้า เสียง เป็นต้น

การตั้งรหัสผ่าน (password) ให้ปลอดภัย

1. ตั้งให้เป็นเอกลักษณ์เว็บไหนเว็บนั้น อย่าใช้พาสเวิร์ดเดียวแต่ครอบคลุมทุกเว็บไซต์ เช่น ตั้งเอาไว้ว่า kru-itdotcom แล้วใช้กับทุกบริการ ทุกเว็บไซต์ เพื่อความสะดวก การทำแบบนี้ถือว่าอันตรายอย่างมาก เพราะถ้ามีผู้ไม่หวังดีได้พาสเวิร์ดเราไป จะสามารถเอาไปลองได้กับทุกเว็บไซต์ และทุกบริการ

2. อย่าใช้คำทั่วไปมาตั้งพาสเวิร์ด หากเราเป็นคนชอบดอกไม้ คนก็อาจจะเดาพาสเวิร์ดของเราว่า Flower เป็นต้น

3. ยิ่งยาวยิ่งดี พาสเวิร์ดที่มีความยาว 10 ตัวอักษรนั้นเดายากกว่าพาสเวิร์ด 8 ตัวอักษรถึง 4 พันเท่า! ถ้าเดาพาสเวิร์ด 8 ตัวอักษรใช้เวลา 1 วัน เดาพาสเวิร์ด 10 ตัวอักษรก็ต้องใช้เวลา 4000 วัน! เว็บไซต์ในทุกวันนี้มักจะต้องการพาสเวิร์ดความยาว 8 ตัวอักษรเป็นขั้นต่ำอยู่แล้ว แต่ถ้าต้องการความปลอดภัยจริง ๆ 10 ตัวอักษรจะดีกว่า

4. ผสมผสานทั้งตัวเลข เครื่องหมาย ตัวอักษรใหญ่ และตัวอักษรเล็ก เมื่อเราใช้ตัวอักษรใหญ่ เล็ก ตัวเลขและเครื่องหมายต่างๆ ลงในพาสเวิร์ด โอกาสที่จะเดาพาสเวิร์ดถูกจะมีแค่ 1 ในหลายแสนล้าน

5. พิมพ์พาสเวิร์ดภาษาไทยด้วยคีย์บอร์ดภาษาอังกฤษ ตัวอย่างเช่น จะใช้พาสเวิร์ดว่า “ครูไอที” ก็จะพิมพ์ได้ว่า “8i^wvmu” เป็นต้น

กิจกรรม ให้นักเรียนสืบค้นข่าวที่เกี่ยวข้องกับภัยคุกคามจากเทคโนโลยี แล้วนำเสนอหน้าชั้นเรียน